Selain Email Palsu, Hati-Hati Kegocek Situs Bayar Pajak Abal-abal

Ilustrasi foto: Shamin Haky/Unsplash

Uzone.id — Setelah email palsu yang meresahkan, kini hadir modus baru yang meniru situs pajak menjelang akhir waktu laporan SPT tanggal 31 Maret 2023 nanti.

Kali ini, aksi penipuan phishing tersebut dilakukan lebih ‘total’ dan lebih terorganisir, dimana mereka membuat domain khusus https://pajak.contact agar semakin mirip dengan situs resmi Direktorat Pajak www.pajak.go.id.“Domain pajak.contact ini dibeli selain untuk menampilkan situs phishing yang mirip dengan situs kantor pajak yang asli www.pajak.go.id karena mengandung unsur nama "pajak”,” kata pengamat siber Vaksincom, Alfons Tanujaya, Selasa, (28/03).

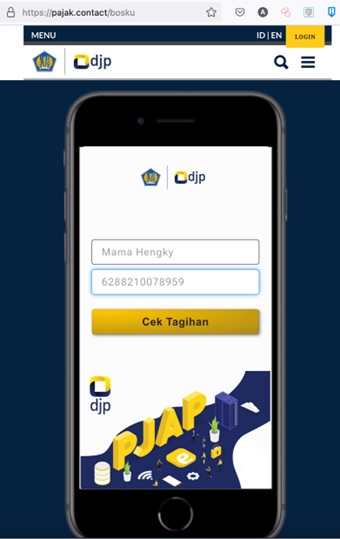

Berikut adalah tampilan situs pajak palsu yang tidak berdomain .go.id.

Bahaya dari situs palsu ini antara lain untuk mengelabui korban agar memasukkan data finansial penting seperti informasi Kartu Kredit/Debit seperti 16 digit nomor kartu, masa berlaku, CVV dan nama pemilik kartu.

“Tidak cukup mengirimkan APK pencuri SMS, jika korbannya termakan oleh situs phishing tersebut, maka ia akan dikelabui untuk memasukkan data nomor kartu ATM dan Kartu Kredit korbannya,” tambahnya.

Para penjahat siber ini juga membuat alamat email [email protected] untuk mengelabui korbannya dan mengira kalau ini bagian alamat resmi pajak yang sebenarnya [email protected].

Modus ini juga mengirimkan tautan yang menyerupai file dokumen .pdf yang jika diklik akan mengirimkan file dengan nama "info_Detail_Tagihan_Pajak***.apk berukuran 5,2 MB.

Mereka juga mengirim pesan broadcast yang berisi file .APK yang jika diinstal akan mencuri pesan SMS pengguna, yang mana SMS biasanya berisi pesan konfidensial seperti kode OTP dan lainnya.

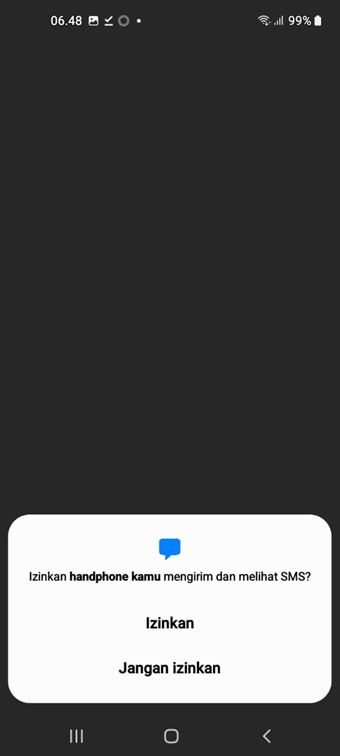

Makin cerdik lagi, aplikasi pencuri APK ini menamai dirinya "handphone kamu" sehingga ketika muncul peringatan dari Android kepada pemilik ponsel atas hak akses berbahaya yang diminta, pemilik ponsel kemungkinan besar tertipu karena yang meminta izin akses adalah handphone mereka.

“Padahal "Handphone Kamu" (yang tertulis) sebenarnya adalah nama aplikasi berbahaya tersebut,” ujar Alfons.

Menurut Alfons, mereka terlihat sangat mengerti bagaimana cara kerja sistem Android yang dieksploitasinya karena memilih nama aplikasi yang tidak umum dengan nama aplikasi "Handphone Kamu" dan icon yang kosong.

Berikut tampilan aplikasi berbahaya Handphone Kamu saat meminta persetujuan di Android.

Hal ini tentunya akan membingungkan pemilik ponsel ketika muncul peringatan bahwa aplikasi tersebut meminta hak akses berbahaya seperti membaca dan mengirimkan SMS karena mengatasnamakan perangkat mereka sendiri.

“Logikanya mana mungkin pemilik ponsel tidak membolehkan handphonenya sendiri membaca dan mengirimkan SMS ? Dan kemungkinan permintaan akses tersebut akan diizinkan oleh pemilik ponsel,” tambah Alfons.

Untuk itu, Alfons menghimbau untuk memeriksa kembali aplikasi apa saja yang memiliki akses untuk membaca SMS pengguna.

Dibawah ini, ada 2 aplikasi terlarang yang mendapatkan izin membaca SMS pengguna dan harus segera di-uninstall.

Kalian bisa melakukan pengecekan dengan cara klik Pengaturan>Privasi>Manajer izin kemudian scroll ke bawah dan pilih SMS untuk melihat aplikasi apa saja yang memiliki hak untuk membaca SMS.

Selain itu, sebelum mengakses situs atau membalas email dari Ditjen Pajak, pastikan dulu domain email sesuai dengan domain resmi pemerintah yaitu .go.id, jika tidak ada domain ini, kemungkinan situs/email tersebut palsu.